¿Le preocupa la seguridad de su red o la de otra persona?? Proteger su enrutador de intrusos no deseados es una de las bases de una red segura. Una de las herramientas básicas para esta tarea es Nmap o Network Mapper. Este programa escanea o.a. un objetivo e informa qué puertos están abiertos y cuáles están cerrados. Los especialistas en seguridad utilizan este programa para probar la seguridad de una red.

Pasos

Método 1 de 2: con Zenmap

1.

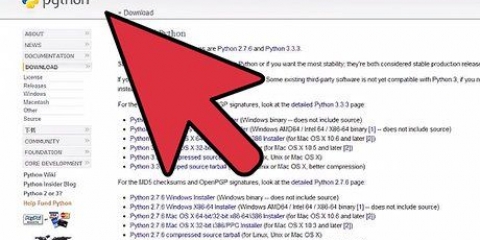

Descarga el instalador de Nmap. Puedes descargarlo gratis desde el sitio web del desarrollador. Es muy recomendable que lo descargues directamente del desarrollador para evitar virus o archivos falsos. El paquete de instalación de Nmap incluye Zenmap, la interfaz gráfica para Nmap que facilita a los novatos ejecutar escaneos sin tener que aprender comandos.

- El programa Zenmap está disponible para Windows, Linux y Mac OS X. En el sitio web de Nmap encontrará los archivos de instalación para todos los sistemas operativos.

2. Instalar Nmap. Ejecute el instalador una vez que se complete la descarga. Se le preguntará qué componentes desea instalar. Para aprovechar al máximo Nmap, manténgalos todos marcados. Nmap no instalará adware ni spyware.

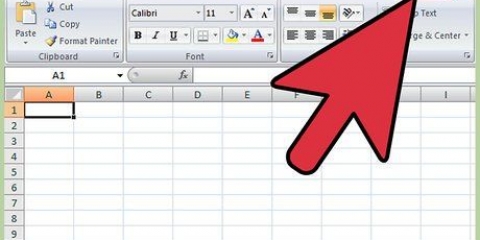

3. Ejecute el programa GUI Zenmap desde Nmap. Si dejó la configuración predeterminada durante la instalación, debería ver un ícono en su escritorio. Si no, mira en el menú Inicio. Al abrir Zenmap se iniciará el programa.

4. Ingrese el objetivo para el escaneo. El programa Zenmap hace que escanear sea un proceso bastante simple. El primer paso para realizar un escaneo es elegir tu público objetivo. Puede agregar un dominio (ejemplo.com), introduzca una dirección IP (127.0.0.1), una dirección de red (192.168.1.0/24) o una combinación de los mismos.

Dependiendo de la intensidad y el propósito del escaneo, ejecutar un escaneo Nmap puede estar en contra de los términos de su ISP y puede parecer sospechoso. Compruebe siempre la legislación de su país y el contrato de su ISP antes de realizar un escaneo Nmap en objetivos que no sean su propia red.

5. Elige tu perfil. Los perfiles son grupos preestablecidos de modificadores que cambian lo que se escanea. Los perfiles le permiten seleccionar rápidamente diferentes tipos de escaneos sin tener que escribir los parámetros en la línea de comando. Elige el perfil que mejor se adapte a tus necesidades:

Escaneo intenso - Un escaneo completo. Incluye detección de sistema operativo, detección de versión, escaneo de secuencias de comandos, traceroute y características de tiempo de escaneo agresivo. Esto se considera un "escaneo intrusivo".escaneo de ping - Este escaneo detecta si los objetivos están en línea, sin escanear puertos.análisis rápido - Esto es más rápido que un escaneo regular debido a la sincronización agresiva y porque solo se escanean los puertos seleccionados.escaneo regular - Este es el escaneo Nmap predeterminado sin ningún parámetro. Devolverá un ping y mostrará los puertos abiertos del objetivo.6. Haga clic en escanear para comenzar a escanear. Los resultados activos del escaneo se muestran en la pestaña Salida de Nmap. La duración del escaneo depende del perfil de escaneo que elija, la distancia física del objetivo y la configuración de la red.

7. Lee tus resultados. Una vez que se complete el escaneo, verá el mensaje `Nmap hecho` en la parte inferior de la pestaña Salida de Nmap. Ahora puede ver los resultados según el tipo de escaneo que realizó. Todos los resultados se muestran en la pestaña Salida principal de Nmap, pero puede usar las otras pestañas para obtener más información sobre datos específicos.

Puertos/Anfitriones - Esta pestaña muestra los resultados de su escaneo de puertos, incluidos los servicios de esos puertos.Topología - Esto muestra la ruta de rastreo para el escaneo que realizó. Aquí puede ver cuántos saltos pasan sus datos para llegar a la meta.Detalles del anfitrión - Contiene una descripción general de su objetivo obtenida a través de escaneos, como la cantidad de puertos, direcciones IP, nombres de host, sistemas operativos, etc.escaneos - Esta pestaña almacena los comandos de sus escaneos ejecutados anteriormente. Le permite volver a escanear rápidamente con un conjunto específico de parámetros.Método 2 de 2: usar la línea de comandos

1. Instalar Nmap. Antes de usar Nmap, debe instalar el software para poder ejecutarlo desde la línea de comandos de su sistema operativo. Nmap es pequeño y está disponible de forma gratuita a través del desarrollador. Siga las instrucciones a continuación para su sistema operativo:

linux - Descarga e instala Nmap desde tu repositorio. Nmap está disponible para la mayoría de los repositorios de Linux. Ejecute el siguiente comando, según su distribución:- Sombrero rojo, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm (32 bits) O

rpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm (64 bits) - Debian, Ubuntu

sudo apt-get install nmap

ventanas - Descarga el instalador de Nmap. Puedes descargarlo gratis desde el sitio web del desarrollador. Es muy recomendable descargar directamente del desarrollador para evitar posibles virus o archivos falsos. El instalador le permite instalar rápidamente las herramientas de línea de comandos de Nmap, sin tener que extraerlas a la carpeta correcta.Si no desea la interfaz gráfica de usuario de Zenmap, puede desmarcarla durante el proceso de instalación.

Mac OS X – Descarga el archivo de imagen de disco Nmap. Esto se puede descargar de forma gratuita desde el sitio web del desarrollador. Es muy recomendable descargar directamente del desarrollador para evitar posibles virus o archivos falsos. Use el instalador incluido para instalar Nmap en su sistema. Nmap requiere OS X 10.6 o superior.

2. Abre la línea de comando. Los comandos de Nmap se inician desde la línea de comandos y los resultados se muestran debajo del comando. Puedes usar variables para cambiar el escaneo. Puede ejecutar el escaneo desde cualquier directorio en la línea de comando.

linux - Abra la terminal si está utilizando una GUI para su distribución de Linux. La ubicación de la terminal varía según la distribución.ventanas- Se puede acceder a esto presionando la tecla de Windows + R y escribiendo `cmd` en el campo de ejecución. En Windows 8, presione la tecla de Windows + X y seleccione Símbolo del sistema en el menú. Puede ejecutar un escaneo Nmap desde otra carpeta.Mac OS X - Abra la aplicación Terminal en la subcarpeta Utilidad de la carpeta Aplicaciones.3. Escanea las puertas de tu público objetivo. Para hacer un escaneo estándar, escriba nmap . Esto hará ping al objetivo y escaneará los puertos. Este es un escaneo que se puede detectar fácilmente. Los resultados se muestran en la pantalla. Puede que tengas que desplazarte hacia arriba de nuevo para ver todos los resultados.

Dependiendo de la intensidad y el propósito del escaneo, ejecutar un escaneo Nmap puede estar en contra de los términos y condiciones de su ISP y puede parecer sospechoso. Siempre verifique las leyes de su país y el contrato de su ISP antes de ejecutar escaneos Nmap en objetivos que no sean su propia red.

4. Ejecutar un escaneo personalizado. Puede usar variables en la línea de comando para cambiar los parámetros del escaneo, lo que resulta en resultados más detallados o menos detallados. Cambiar las variables de escaneo cambiará la minuciosidad del escaneo. Puede agregar múltiples variables separadas por un espacio. Colocas las variables delante del objetivo: nmap

-sS - Este es un escaneo sigiloso SYN. Es menos detectable que un escaneo estándar, pero puede llevar más tiempo. Muchos cortafuegos modernos pueden detectar un escaneo –sS.-sn - Este es un escaneo de ping. Esto deshabilita el escaneo de puertos y solo verifica si el host está en línea.-O - Este es un escaneo del sistema operativo. El escaneo intentará determinar el sistema operativo de destino.-a - Esta variable utiliza algunos de los análisis más utilizados: detección de sistema operativo, detección de versión, análisis de secuencias de comandos y rastreo de ruta.-F - Esto activa el modo rápido y reduce la cantidad de puertos que se escanean.-v - Esto muestra más información en sus resultados, haciéndolos más fáciles de leer.5. Ejecute el escaneo a un archivo XML. Puede hacer que los resultados de su escaneo se envíen a un archivo XML para facilitar la lectura en cualquier navegador web. Para hacer esto, necesitas la variable -buey así como dar un nombre de archivo al nuevo archivo XML. Un comando completo podría verse como Resultados de la exploración nmap –ox.xml .

El archivo XML se guardará en su ubicación de trabajo actual.

Consejos

- Objetivo que no responde? Coloque el parámetro `-P0` detrás del escaneo. Esto obligará a Nmap a comenzar a escanear incluso si el programa cree que el objetivo no existe. Esto es útil si la computadora está bloqueada por un firewall.

- Me pregunto cómo va el escaneo? Mientras se ejecuta el escaneo, presione la barra espaciadora o cualquier tecla para ver el progreso de Nmap.

- Si su escaneo parece durar una eternidad (veinte minutos o más), agregue el parámetro `-F` al comando para que Nmap solo escanee los puertos utilizados con más frecuencia.

Advertencias

Si ejecuta escaneos de Nmap con frecuencia, tenga en cuenta que su ISP (Proveedor de servicios de Internet) puede comenzar a hacerle preguntas. Algunos ISP escanean regularmente el tráfico de Nmap y Nmap no es exactamente la herramienta más discreta. Nmap es una herramienta muy conocida utilizada por los piratas informáticos, por lo que es posible que deba explicar.

- Asegúrese de tener permiso para escanear el objetivo! escaneando www.casa Blanca.el gobierno solo busca problemas. Si quieres escanear un objetivo, prueba scanme.nmap.organización. Esta es una computadora de prueba, configurada por el autor de Nmap, que se puede escanear gratis, sin ningún ruido.

Artículos sobre el tema. "Ejecutando un escaneo simple con nmap"