Los administradores de contraseñas más conocidos incluyen `Dashlane 4`, `LastPass 4`.0 Premium`, `Contraseña fija Premium` y `LogMeOnce Ultimate`. La mayoría de los navegadores tienen un administrador de contraseñas incorporado que almacena y cifra sus contraseñas.

Esto también se aplica a los empleados de TI y representantes de Microsoft o Apple. Tampoco le digas a nadie la contraseña de tu teléfono o tableta. Tus amigos también pueden pasar accidentalmente un código a alguien. Si por alguna razón tiene que darle su contraseña a alguien, cámbiela tan pronto como se haga lo que sea necesario en su cuenta.

Asegúrate de no volver a usar la misma contraseña (por lo que tu contraseña de Facebook debe ser diferente a la contraseña de tu banco). Si cambias tu contraseña, cámbiala de verdad. No reemplaces una letra con un número. La mayoría de los sitios web, incluidas las redes sociales populares, usan la verificación en dos pasos de alguna manera. Verifique la configuración de su cuenta para ver cómo habilitar esto. También puede utilizar la verificación en dos pasos para su cuenta de Google. Las alternativas populares además de recibir un mensaje de texto son Google Authenticator y Microsoft Authenticator. La mayoría de las personas simplemente hacen clic en la política de privacidad sin leer. Aunque es difícil, vale la pena al menos leer rápidamente el texto, para que sepa cómo se utilizan sus datos. Si ve algo en la política de privacidad con lo que no está de acuerdo o con lo que no se siente cómodo, puede considerar informarlo a la empresa.

Ingrese su información de inicio de sesión de, por ejemplo, Twitter solo en el sitio web oficial de Twitter. Evite hacer eso en una página que solicite información de inicio de sesión para poder compartir un artículo o algo así. Una excepción a esta regla si una universidad proporciona un servicio existente (p., Gmail) a través de su página de inicio. Asegúrese de cambiar la contraseña, no solo 1 dígito. La mayoría de los teléfonos le permiten ingresar una contraseña `compleja` o `avanzada` con letras y símbolos, además de las combinaciones de números habituales. Muchas actualizaciones corrigen vulnerabilidades y abordan problemas de seguridad. La falta de actualización del software conducirá eventualmente a la aparición de una debilidad, que será explotada y pondrá en riesgo todo su dispositivo. Si tiene la oportunidad de que todas las actualizaciones se realicen automáticamente, aproveche eso. Previene muchos problemas.

3. Con copias de seguridad periódicas de sus datos. Incluso a pesar de la seguridad más estricta, sus datos aún pueden infectarse. Esto puede deberse a piratería, pero también simplemente a defectos informáticos. Hacer una copia de seguridad de sus datos evita que pierda nada. Existen servicios en la nube donde puedes almacenar tus datos. Verifique la seguridad de estos servicios antes de unirse. Si bien puede ser tentador optar por el más barato, debe asegurarse de que sus datos estén protegidos y guardados de forma segura. También puede usar un disco duro externo encriptado para almacenar sus datos. Configure su computadora para que realice copias de seguridad automáticamente todos los días, cuando normalmente no esté cerca de su computadora. Vaya a la configuración de seguridad de su computadora y busque la configuración del firewall. Una vez que llegue allí, asegúrese de que esté encendido y que las conexiones entrantes estén bloqueadas. Si tiene una red inalámbrica, su enrutador también debe tener un firewall. Mac – Reinicia tu Mac, mantén presionado ⌘ Comando y R presionado durante el arranque. Haga clic en `Utilidades`, haga clic en `Utilidad de contraseña de firmware`, haga clic en `Activar contraseña de firmware` y cree su contraseña. ventanas – Reinicie su computadora, luego mantenga presionada la tecla BIOS (generalmente Esc, F1, F2, F8, F10, o del) mientras su computadora arranca. Use las teclas de flecha para ir a la opción de contraseña, luego ingrese su contraseña.

Si la red inalámbrica no es segura, informe a su computadora antes de conectarse. En algunos sistemas operativos, hay un signo de exclamación junto al nombre de la red. Si desea usar Internet, pero no tiene una red segura, cambie sus contraseñas tan pronto como inicie sesión en una red segura. Si tiene una red inalámbrica en casa, asegúrese de que esté segura y encriptada. Recuerde que los enrutadores inalámbricos generalmente no son seguros por sí solos; debe configurarlo usted mismo.

3. Reconocer los sitios falsos. Además de evitar los sitios sin `HTTPS` y el candado junto a la URL, puede verificar la URL del sitio web antes de ingresar su contraseña. Algunos sitios intentan obtener su información de inicio de sesión haciéndose pasar por otro sitio (esto se denomina phishing); reconoce estos sitios buscando letras adicionales (o faltantes), guiones entre palabras y otros símbolos adicionales. Por ejemplo, un sitio que pretende ser Facebook Facebook.com puede tener como URL. Sitios que muestran guiones entre palabras en el nombre del sitio (las palabras que aparecen entre "www" y ".com`) por lo general no funcionan. 6. Mantenga la información personal fuera de las redes sociales. Puedes pensar que solo lo compartes con tus amigos, pero mostrar demasiado de ti y de tu vida en las redes sociales te hace vulnerable a los piratas informáticos. Comparta información personal directamente con las personas que la necesitan y no solo la publique públicamente en las redes sociales. Hay software gratuito de cortafuegos y antivirus disponible en Internet, así como muchas cosas para comprar. Asegúrese de que su contraseña no sea la misma que su nombre de usuario o correo electrónico.

Evita ser hackeado

Contenido

Este tutorial le mostrará cómo proteger mejor sus cuentas, dispositivos móviles, firewalls, computadora e información de red.

Pasos

Método 1 de 4: proteger su cuenta

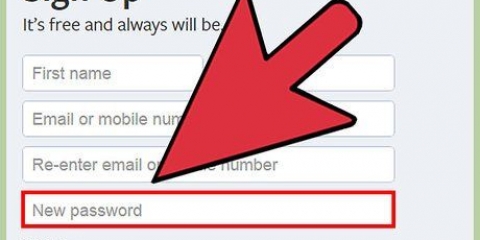

1. Crear contraseñas complicadas. Las contraseñas para acceder a su cuenta para aplicaciones o sitios web deben consistir en una combinación de números, letras mayúsculas y minúsculas, así como símbolos especiales, que son difíciles de adivinar.

- No uses la misma contraseña más de una vez. Esto limitará el daño si un pirata informático logra descifrar una de sus contraseñas.

2. Usar un administrador de contraseñas. Los administradores de contraseñas almacenan y completan su información para diferentes sitios, por lo que puede usar contraseñas complicadas y únicas sin temor a ingresar la contraseña más de una vez. Si bien definitivamente también debe vigilar sus contraseñas, un administrador de contraseñas ayudará a que su dispositivo sea mucho más seguro.

3. Comparte tu contraseña con otros. Esta es una puerta abierta, pero que debe repetir de vez en cuando: con la excepción de algunas cosas en la escuela, no hay razón para darle su contraseña a un administrador del sitio para que pueda acceder a su cuenta.

4. Cambie sus contraseñas a menudo. Además de mantener su contraseña en secreto, también debe cambiar las contraseñas de sus diversas cuentas y dispositivos con regularidad. Al menos una vez cada seis meses.

5. Usa la verificación en dos pasos. La verificación en dos pasos requiere que después de ingresar su nombre de usuario y contraseña, para acceder a su cuenta, ingrese un código, que recibió, por ejemplo, por mensaje de texto. Esto hace que sea mucho más difícil para un pirata informático acceder a su información, incluso si han descifrado su contraseña.

6. Lea atentamente las reglas de privacidad. Cualquier empresa que tenga información sobre usted también debe tener una política de privacidad que establezca cómo usarán esa información y en qué medida la compartirán con otros.

7. Cierra la sesión de las cuentas con las que hayas terminado. Simplemente cerrar la ventana del navegador a menudo no es suficiente, así que asegúrese de hacer clic o tocar el nombre de su cuenta y elegir "Cerrar sesión" (o, a veces, "Cerrar sesión") para cerrar sesión manualmente en su cuenta y eliminar sus credenciales del sitio.

8. Asegúrese de estar en un sitio web oficial al ingresar las contraseñas. El phishing, donde una página maliciosa se hace pasar por una red social o una página de inicio de sesión bancaria, es un método fácil de ser pirateado. Una forma de detectar las estafas de phishing es mirar la URL del sitio: si se parece (pero no es exactamente igual) a la URL de un sitio conocido (por ejemplo, `Faecbook` en lugar de `Facebook`), es falso.

Método 2 de 4: asegura tu teléfono

1. Cambie la contraseña de su teléfono con frecuencia. La primera línea de defensa contra las personas que intentan acceder o robar sus datos es una contraseña segura y modificable.

2. Usa tu huella digital si puedes. Si bien la pantalla de bloqueo de su teléfono aún requiere su código, aún debe usar la identificación de huellas dactilares para pagar cosas y otros servicios.

En general, es una buena idea mantener la cantidad de veces que tiene que iniciar sesión en algún lugar lo más pequeña posible.

3. Navega usando aplicaciones web seguras. Puede ser tentador usar navegadores como Tor o Dolphin, pero sincronizar su cuenta de Google Chrome o Safari entre su teléfono y su computadora evitará la necesidad de volver a ingresar las contraseñas guardadas y protegerá su dispositivo contra sitios web no seguros.

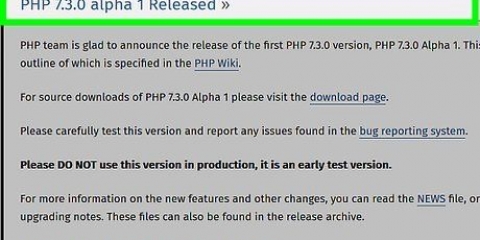

4. Actualice su dispositivo y software a tiempo. Tan pronto como esté disponible una actualización para la aplicación de Facebook en su teléfono o en todo el sistema operativo, debe aplicarla lo antes posible.

5. Cargue su teléfono a través de puertos USB confiables. Estos incluyen los puertos en su computadora y en su automóvil. Los puertos USB públicos, como los que ve en cafés y cafeterías, pueden acosar sus datos.

Por lo tanto, es una buena idea llevar un conector USB para un enchufe cuando viaje.

6. Evite hacer jailbreak (o rootear) su teléfono. Tanto los iPhone como los Android tienen medidas de seguridad que se pueden eludir mediante el jailbreak o el rooteo, pero hacerlo deja su teléfono expuesto a ataques e infecciones que antes eran imposibles. Además, el riesgo de malware es mucho mayor si descarga aplicaciones de "fuentes no verificadas".

Los teléfonos Android tienen una aplicación de seguridad integrada que evita que descargues de fuentes desconocidas. Si elige deshabilitar esta opción (en la pestaña `Seguridad` en su configuración), debe verificar los sitios web desde los que descarga antes de descargar realmente.

Método 3 de 4: asegurar su computadora

1. Encripta tu disco duro. Si su disco duro está encriptado, un pirata informático no puede leer los datos que contiene, incluso si tiene acceso a su disco duro. Si bien ha tomado medidas para restringir el acceso, el cifrado es otra forma de mantener segura su información.

- Mac - FileVault es el servicio de cifrado para Mac. Puede habilitarlo haciendo clic en el ícono de Apple en la esquina superior izquierda de la pantalla de su Mac, "Preferencias del sistema", luego en "Seguridad" & Privacidad`, haciendo clic en la pestaña `FileVault`, luego en `Habilitar FileVault`. Es posible que primero deba hacer clic en el candado e ingresar la contraseña de administrador de su Mac.

- ventanas - BitLocker es el servicio de cifrado predeterminado para Windows. Para habilitar, simplemente ingrese `bitlocker` en la barra de búsqueda, haga clic en la opción `Bitlocker Disk Encryption` y haga clic en `Habilitar BitLocker`. Tenga en cuenta que los usuarios de Windows 10 Home no podrán usar Bitlocker hasta que hayan actualizado a Windows 10 Pro.

2. Instalar actualizaciones tan pronto como estén disponibles. Además de las actualizaciones de rendimiento, las actualizaciones del sistema también mejoran la seguridad en muchos casos.

4. No haga clic en enlaces sospechosos y no responda a correos electrónicos desconocidos. Si recibe correos electrónicos no solicitados o un correo electrónico de un remitente que no puede controlar, trátelo como un intento de piratería. No haga clic en los enlaces ni proporcione ninguna información personal.

Tenga en cuenta que al responder a un correo electrónico ya está informando al remitente que su dirección de correo electrónico está activa y es válida. Es posible que desee enviar una respuesta sarcástica, pero está brindando información que podría usarse para piratearlo.

5. Instala o activa tu cortafuegos. Tanto las computadoras con Windows como las Mac están equipadas con un firewall, lo que evita que los piratas informáticos accedan a su computadora. Sin embargo, el firewall está deshabilitado de forma predeterminada en la mayoría de las computadoras.

6. Establecer una contraseña de firmware. Si la opción está disponible en su computadora, solicite a los usuarios que ingresen una contraseña antes de iniciar desde un solo disco u operar en modo de usuario único. Un pirata informático no puede eludir una contraseña de firmware si no tiene acceso físico a su computadora, pero tenga mucho cuidado de no perder la contraseña, ya que es muy difícil restablecerla. Para establecer una contraseña de firmware:

7. Deshabilitar el acceso remoto. Es posible que deba poder acceder a su computadora de forma remota, o darle permiso a alguien para hacerlo, como soporte técnico, por ejemplo. Pero déjelo desactivado de forma predeterminada y actívelo solo cuando sea necesario.

Si tiene habilitado el acceso remoto, esencialmente está dejando una puerta abierta, que los piratas informáticos pueden usar para ingresar a su computadora y robar sus datos.

8. Instale un software antivirus en su computadora. El software antivirus reconoce archivos y programas potencialmente maliciosos y los elimina una vez descargados. Windows Defender es una buena opción para PC y viene instalado con Windows 10 de forma predeterminada. Para una Mac, considere AVG o McAfee como una línea de defensa además de Gatekeeper, la protección predeterminada.

También es una buena idea verificar si su firewall y la función Bluetooth solo permiten que conexiones confiables accedan a su computadora.

Método 4 de 4: Proteger su red

1. Utilice redes inalámbricas seguras. En general, las redes seguras requieren que ingrese una contraseña antes de poder conectarse a ellas. En algunos lugares (aeropuertos o cafés), obtienes la contraseña cuando consumes algo.

2. Descargar programas solo desitios de confianza. Esto también se aplica a los sitios que visita a través de una conexión no segura. Si no hay un candado a la izquierda de la dirección URL y no hay `HTTPS` antes de la parte `www` de la URL, entonces, si puede, manténgase alejado del sitio (y no descargue nada).

4. Evite los sitios para compartir archivos. No solo se violan a menudo los derechos de autor, sino que estos sitios también están llenos de piratas informáticos. Puede pensar que está descargando la última canción de éxito o una nueva película, pero el archivo es en realidad un virus o malware disfrazado.

Muchos de estos archivos están creados de tal manera que el antivirus o el malware oculto en ellos no será detectado por un escáner de virus. El virus no infectará su sistema hasta que abra el archivo.

5. Compre solo en sitios seguros. No proporcione información de cuenta o tarjeta de crédito a un sitio donde no `https://` representa la parte `www` de la dirección del sitio web. La `s` significa seguro (a salvo). Los sitios que no hacen esto no encriptarán ni protegerán sus datos.

Consejos

Advertencias

- Desafortunadamente, la única protección 100% contra el riesgo de ser pirateado es renunciar a la tecnología por completo.

Artículos sobre el tema. "Evita ser hackeado"

Оцените, пожалуйста статью

Popular