El proceso de instalación del keylogger depende del programa que esté utilizando. Es ilegal instalar un keylogger sin el conocimiento de la otra persona.

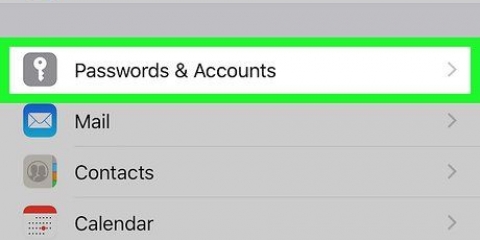

Internet Explorer: haga clic en el ícono de ajustes o en el menú "Adicional" y elige "Opciones de Internet." Haga clic en la pestaña "Contenido" y luego el boton "Ajustes" bajo el encabezado "Autocompletar." En la nueva ventana haga clic en "Administrar contraseñas." Chrome: haz clic en el botón de menú de Chrome (☰) y elige "Ajustes." Haga clic en el enlace en la parte inferior de la página "Mostrar configuración avanzada" y desplácese a la sección "Contraseñas y formularios." haga clic en "Administrar contraseñas." Firefox: haz clic en el botón de menú de Firefox (☰) y selecciona "Opciones". Haga clic en la pestaña "Seguridad" y luego en "Contraseñas guardadas." Safari: haga clic en el menú Safari y elija "preferencias". Haga clic en la pestaña "contraseñas."

Hackear gmail

Contenido

Hackear una cuenta de Gmail puede ser útil si ha perdido la contraseña de su cuenta. También es una buena manera de probar la seguridad de su propia cuenta. Hay varias formas de intentar entrar. La mayoría de los métodos implican obtener la contraseña de alguien de otras maneras. Es ilegal piratear la cuenta de Gmail de otra persona.

Pasos

Sepa qué esperar

1. Comprender las limitaciones. Gmail es un servicio muy seguro. La única manera de acceder a la cuenta de otra persona "cortar a tajos" es robando la contraseña. Si la persona usa la verificación en dos pasos, también necesitarás su dispositivo móvil. No hay otra forma de evitar la verificación en dos pasos.

2. Comprender cómo esto es legal. Es completamente ilegal darle acceso a la cuenta de correo electrónico de alguien sin su permiso. Por lo tanto, este artículo es solo para fines educativos.

Método 1 de 3: usar un registrador de teclas

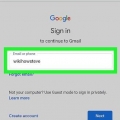

1. Encuentre un keylogger que se ajuste a sus necesidades. Un keylogger es un programa que registra las pulsaciones de teclas en la computadora en la que está instalado. Puede descargar o comprar varios keyloggers en línea de forma gratuita. La funcionalidad y la discreción varían según el programa. Asegúrese de hacer una buena investigación sobre todas las posibilidades. Los programas populares incluyen:

- Registrador de teclas actual

- Registrador de teclas gratuito de Spyrix

- caja negra express

- KidLogger

- netbull

2. Instale el keylogger en la computadora de su objetivo. Esto requiere acceso a la cuenta de administrador en la computadora de su objetivo. En muchas computadoras, la contraseña es "administración" o no se ha establecido ninguna contraseña.

3. Inicie el registrador de teclas. Ejecute el programa para que comience a registrar las pulsaciones de teclas. El proceso para esto depende del programa que esté utilizando. Es posible que deba configurar el programa para registrar las pulsaciones de teclas si el software tiene múltiples funciones.

4. Ejecute el registrador de teclas mientras su objetivo está usando la computadora. Lo más probable es que el keylogger recopile mucha información. Puede filtrar esto de acuerdo con la ventana en la que el usuario está escribiendo.

5. Ver los archivos de registro. Algunos keyloggers envían los archivos de registro a su dirección de correo electrónico. Otros programas requieren que exportes los archivos desde la computadora que ejecuta el keylogger. Busque en los archivos de registro hasta que encuentre lo que cree que es la contraseña de Gmail de su objetivo. Tal vez puedas filtrar la información por la página de inicio de sesión de Gmail.

Si el keylogger no le envía los archivos de registro por correo electrónico, deberá abrir el programa en la computadora en la que lo instaló para ver los archivos.

Método 2 de 3: usar el administrador de contraseñas en el navegador

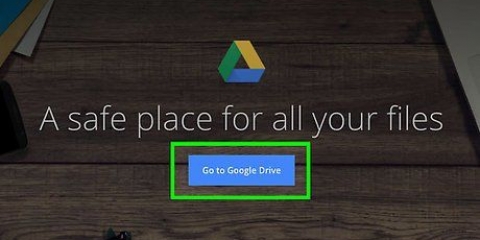

1. Abra el navegador que su objetivo está usando en su computadora. Necesita acceso a la computadora de la persona en cuestión. Intente esto cuando la otra persona esté fuera de la habitación o cuando sepa que estará solo durante unos minutos.

- Abra un enlace en un mensaje de correo electrónico o un menú de ayuda para abrir el navegador predeterminado.

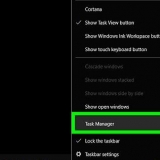

2. Abra el administrador de contraseñas. Cómo lo haces depende del navegador que estés usando.

3. Encuentre la contraseña de la cuenta de Google de su objetivo. Use la barra de búsqueda en el administrador de contraseñas para buscar "Google". Esta es la forma más rápida de filtrar la lista de contraseñas. Buscar en la lista de "cuentas.Google.com" para encontrar la dirección de correo electrónico de tu objetivo.

4. mostrar la contraseña. Seleccione la contraseña y luego haga clic en el botón "Vista" o "Mostrar contraseña." Es posible que deba ingresar la contraseña de la cuenta de administrador de la computadora antes de que se muestren las contraseñas.

5. Escriba la contraseña y salga del administrador de contraseñas. Anota tanto la contraseña como la dirección exacta de Gmail. Cuando haya terminado, cierre el administrador de contraseñas para cubrir todas sus pistas.

6. Pruebe la contraseña en otra computadora. Si su objetivo no utiliza la verificación en dos pasos, debería poder iniciar sesión en la cuenta. Es probable que el objetivo reciba un correo electrónico de que se ha iniciado sesión en su cuenta desde un navegador desconocido.

Si su objetivo utiliza la verificación en dos pasos, necesitará que se le envíe el código a su dispositivo móvil. No hay otra forma de evitar la verificación en dos pasos.

Método 3 de 3: usar un rastreador de paquetes

1. Comprender el proceso. Cuando alguien inicia sesión en Gmail (o cualquier otro servicio de Internet), un archivo o un "Galleta", enviado a su computadora. Esta cookie asegura que el usuario permanezca conectado incluso si sale de Gmail. Un rastreador de paquetes puede detectar cookies enviadas a través de una red inalámbrica. Cuando encuentra una cookie de Gmail, puede abrirla en su computadora y potencialmente acceder a la bandeja de entrada de su objetivo. Debe estar conectado a la misma red inalámbrica que su objetivo.

- Este método no funcionará si su objetivo tiene el cifrado habilitado (https://). Esto está habilitado de forma predeterminada en Gmail, por lo que las opciones son limitadas.

- Es ilegal usar un rastreador de paquetes para interceptar el tráfico de datos en una red pública.

2. Descargar e instalar Wireshark. Wireshark es un programa gratuito que le permite capturar y analizar datos en una red informática. Puedes descargarlo en tiburón alambre.organización. Está disponible para Windows, Mac y Linux. Instalar Wireshark es muy fácil. Simplemente siga las instrucciones en pantalla como lo haría con la mayoría de los programas.

Durante la instalación, asegúrese de instalar también el componente TShark. Esto le permite recopilar cookies que se envían a través de una red inalámbrica. tu también deberías "WinPcap" instalar.

3. Descargar Cookie Cagger. Este es un programa basado en Java que encuentra y captura las cookies enviadas a través de una red inalámbrica. No necesitas instalar Cookie Cadger. Funciona igual en todos los sistemas operativos.

Debe tener Java 7 instalado para usar Cookie Cadger. Puede descargar Java en Java.com/descargar. leer Este artículo Para más información.

4. Conecte su computadora a la misma red inalámbrica a la que está conectado su objetivo. Debe estar conectado a la misma red inalámbrica que su objetivo. Esto también significa que tienes que estar cerca de él o ella.

5. Lanzar Wireshark. Wireshark debe estar ejecutándose para que Cookie Cadger funcione.

6. Ejecute Cookie Cadger y seleccione su adaptador inalámbrico. En el menú desplegable, seleccione el adaptador que está conectado a la red inalámbrica. En la pantalla principal puede ver las cookies no seguras de otras personas que usan la red.

7. Utilice el filtro de dominio para encontrar cookies de Google. La segunda columna muestra una lista de los dominios para los que Cookie Cadger busca cookies. Buscar dominios de Google, especialmente correo.Google.com.

Recuerde, esto solo funciona si su objetivo no usa https. No podrá encontrar la cookie si su objetivo está utilizando una conexión segura.

8. haga clic en "Reproducir esta solicitud" cuando hayas encontrado una cookie de Gmail. La cookie ahora se cargará en su propio navegador. Al encontrar la cookie correcta, se le enviará directamente a la bandeja de entrada de su objetivo.

Ya no podrá acceder a la cuenta de Gmail de su objetivo cuando cierre la sesión.

Advertencias

- Tenga en cuenta que gran parte del software que supuestamente podría piratear las cuentas de Gmail suele ser una estafa pura.

- Este artículo tiene el único propósito de impartir conocimientos y concienciar a las personas sobre los problemas relacionados con la seguridad de su computadora.

Artículos sobre el tema. "Hackear gmail"

Оцените, пожалуйста статью

Popular