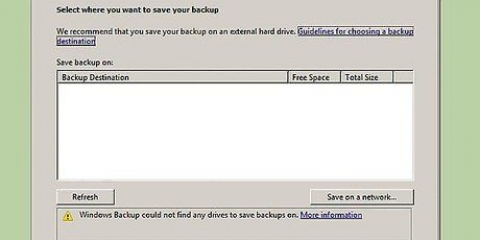

Aquí puede habilitar o deshabilitar opciones importantes (como la copia de seguridad de archivos). Crear una copia de seguridad es una práctica buena y segura al eliminar cualquier archivo o software. Ocupan un poco de espacio, pero las copias de seguridad siempre se pueden eliminar más tarde eliminándolas de la carpeta de copias de seguridad. Tenga en cuenta que `Hacer copias de seguridad antes de reparar elementos` está marcado de forma predeterminada.

Puede resolver varios archivos a la vez marcando la casilla junto a cada archivo. Antes de realizar cualquier cambio, HijackThis hará una copia de seguridad (predeterminado) para que pueda deshacer los cambios.

Este enfoque es útil para quienes desean evitar el software de terceros o prefieren la eliminación manual del software malicioso.

Si recibe una advertencia de que el archivo no se puede eliminar porque está en uso, regrese al Administrador de tareas, seleccione el proceso y presione `Finalizar tarea`. Esto finalizará inmediatamente el proceso para que pueda ser movido a la papelera. Si elimina el archivo incorrecto, puede hacer doble clic en la Papelera de reciclaje para abrirlo, luego hacer clic y arrastrar el archivo fuera de la ventana para volver a colocarlo.

Alternativamente, también puede buscar `Terminal` en el Launchpad.

sudo da acceso de root al comando para que pueda buscar los archivos del sistema. `lsof` es una abreviatura de `lista de archivos abiertos`. Esto le da una visión general de los procesos activos. `-i` especifica que la lista de archivos abiertos debe usar la interfaz de red. El spyware intentará usar la red para comunicarse con fuentes externas. `grep LISTEN` es un comando del sistema operativo que le permite filtrar quién está escuchando los puertos: una necesidad del spyware.

`cwd` representa el directorio de trabajo actual. Para que la lista sea más fácil de leer, puede ejecutar este comando en una nueva ventana de Terminal presionando ⌘ cmd + norte mientras en la terminal.

`rm` es una abreviatura de `remove`. Asegúrese de estar absolutamente seguro de que desea eliminar el elemento indicado. Este proceso es irreversible! Puede ser una buena idea hacer una copia de seguridad de antemano a través de Time Machine. Ir a `Apple > Preferencias del Sistema > Máquina del tiempo" y seleccione "Copia de seguridad".

Sepa si tiene spyware en su computadora

Contenido

El spyware es una forma de software malicioso que intenta realizar ciertas acciones sin permiso, como mostrar anuncios, recopilar información personal o cambiar la configuración de su dispositivo. Si nota que su computadora o red es lenta, su navegador cambia u ocurren otras actividades inusuales, es posible que su computadora esté infectada con spyware.

Pasos

Método 1 de 4: detectar y eliminar spyware en un Android

1. Cuidado con comportamientos sospechosos. Si su red suele ser lenta o recibe notificaciones desconocidas o sospechosas, es posible que tenga software espía en su teléfono.

- Los mensajes de texto sin sentido o las solicitudes de respuesta con ciertos códigos son indicadores claros de que el spyware está en funcionamiento.

2. Verifica tu uso de datos. Abra la aplicación `Configuración` y toque `Uso de datos`. Puede desplazarse hacia abajo para ver el uso de datos de sus diferentes aplicaciones. El uso inusualmente alto de datos puede ser un signo de spyware.

3. Haz una copia de seguridad de tus datos. Conecte su teléfono a su computadora a través de USB y arrastre y suelte sus datos (por ejemplo, fotos o detalles de contacto) para hacer una copia de seguridad.

Dado que el dispositivo y su computadora se ejecutan en diferentes sistemas operativos, su computadora no puede infectarse.

4. Abra la aplicación `Configuración` y toque `Copia de seguridad y restauración`. Esto abrirá un menú con varias opciones de recuperación, incluido el restablecimiento de fábrica del teléfono.

5. Toque "Restablecimiento de fábrica". Este botón aparece en la parte inferior del menú "Copia de seguridad y restauración".

6. Toque "Restablecer teléfono". Su teléfono se reiniciará automáticamente y eliminará todas las aplicaciones y datos, incluido el software espía, restaurando el teléfono a la configuración de fábrica.

Restaurar el teléfono eliminará TODOS los datos almacenados en el dispositivo. Asegúrese de hacer una copia de seguridad primero o asegúrese de que no le importe perder los datos!

Método 2 de 4: Usar HijackThis (Windows)

1. Descargar e instalarHijackThis. HijackThis es una herramienta de diagnóstico para Windows y se utiliza para detectar spyware. Haga doble clic en el instalador para ejecutarlo. Una vez instalado, inicie el software.

- Otro software gratuito, como Adaware o MalwareBytes, funciona de la misma manera.

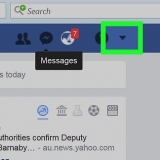

2. Presiona `Configurar…`. Este botón se puede encontrar en la esquina inferior derecha, debajo de "Otras cosas" y luego se le presentará una lista de opciones para el programa.

3. Pulse `Atrás` para volver al menú principal. Este botón reemplaza el botón `Configurar...` mientras el menú de configuración aún está abierto.

4. Presiona `Escanear`. Este botón se encuentra en la esquina inferior izquierda y genera una lista de archivos potencialmente dañinos. Es importante tener en cuenta que HijackThis realiza un escaneo rápido de las ubicaciones probables de software malicioso. No todos los resultados serán perjudiciales.

5. Marque la casilla junto a un elemento sospechoso y haga clic en `Información sobre el elemento seleccionado...`. Esto brinda detalles sobre el elemento y por qué está resaltado en una ventana separada. Cierra la ventana cuando hayas terminado con la encuesta.

Los detalles generalmente incluyen la ubicación del archivo, el uso probable del archivo y los pasos a seguir para restaurarlo.

6. Presiona `Reparar marcado`. Este botón se encuentra en la parte inferior izquierda y el software reparará o eliminará el archivo seleccionado según el diagnóstico.

7. Restaurar desde una copia de seguridad. Si desea deshacer los cambios realizados por HijackThis, presione `Configurar` en la esquina inferior derecha y luego `Copia de seguridad`. Seleccione el archivo de copia de seguridad (marcado con la fecha y la hora en que se creó) de la lista y presione `Restaurar`.

Las copias de seguridad persisten entre sesiones. Puede cerrar HijackThis y luego restaurar un archivo desde una copia de seguridad en un momento posterior.

Método 3 de 4: Usar Netstat (Windows)

1. Abrir una ventana de comando. Netstat es una utilidad integrada de Windows que puede ayudar a detectar la presencia de spyware u otros archivos maliciosos. imprenta ⊞ ganar + R para ejecutar un programa manualmente y escriba `cmd`. La línea de comando le permite interactuar con el sistema operativo, usando comandos.

2. Ingrese el texto `netstat -b` y presione↵ Entrar. Esto muestra una lista de programas que usan una conexión o escuchan en un puerto (por ejemplo,. procesos que intentan conectarse a Internet).

Aquí `b` significa `binario`. El comando enumera los `binarios` activos (o archivos ejecutables) y sus conexiones.

3. Reconocer procesos maliciosos. Busque nombres de procesos desconocidos o puertos que se estén utilizando. Si tiene dudas sobre un proceso o puerto, investigue el nombre en línea. Puede averiguar si otros se han encontrado con el proceso y pueden ayudar a determinar si es malicioso (o inofensivo). Cuando descubre que un proceso es malicioso, es hora de eliminar el archivo que se está ejecutando.

Si después de la investigación no está seguro de si el proceso es dañino, es mejor dejarlo solo. Manipular los archivos incorrectos puede hacer que otro software deje de funcionar correctamente.

4. Presiona simultáneamentecontrol + alternativa + Eliminar. Se abre el Administrador de tareas de Windows, que le brinda una descripción general de todos los procesos que se ejecutan en su computadora. Desplácese hasta el nombre del proceso malicioso que encontró en la línea de comando.

5. Haga clic derecho en el nombre del proceso y seleccione `Mostrar en carpeta`. Esto lo llevará al directorio del archivo malicioso.

6. Haga clic derecho en el archivo y seleccione `Eliminar`. Esto moverá el archivo malicioso a la Papelera de reciclaje. Los procesos no se pueden ejecutar desde esta ubicación.

7. Haga clic derecho en la Papelera de reciclaje y seleccione `Vaciar papelera de reciclaje`. Esto eliminará el archivo de forma permanente.

Método 4 de 4: usar la terminal (Mac)

1. Abre la Terminal. La Terminal le permite ejecutar una herramienta de diagnóstico para descubrir la presencia de spyware en su computadora. Ir a `Programas > Utilidades" y haga doble clic en Terminal para iniciarlo. Este programa te permite interactuar con el sistema operativo, usando comandos.

2. Escribe `sudo lsof -i|grep LISTEN` y presiona⏎ Volver. Le indica a la computadora que muestre una lista de procesos junto con la información de la red.

3. Ingrese la contraseña de administrador de su computadora y presione⏎ Volver. Su contraseña no se mostrará en el terminal, pero se ingresará. Esto es necesario para el comando `sudo`.

4. Reconocer procesos maliciosos. Busque nombres de procesos desconocidos o puertos en uso. Si tiene dudas sobre un proceso o puerto, investigue el nombre en línea. Puede averiguar si otros se han encontrado con el proceso y pueden ayudar a determinar si es malicioso (o inofensivo). Cuando descubre que un proceso es malicioso, es hora de eliminar el archivo que se está ejecutando.

Si después de la investigación no está seguro de si el proceso es dañino o no, es mejor dejarlo solo. Manipular los archivos incorrectos puede hacer que otro software deje de funcionar correctamente.

5. Escriba `lsof|grep cwd` y presione⏎ Volver. Verá una lista de ubicaciones de carpetas de los procesos en su computadora. Encuentre los procesos maliciosos en la lista y copie la ubicación.

6. Escriba `sudo rm -rf [ruta al archivo]` y presione⏎ Volver. Pegue la ubicación en el lugar de los corchetes (es decir, sin los corchetes). Este comando elimina el archivo en esa ruta.

Consejos

- Si no puede entender los resultados del escaneo de HijackThis, presione `Guardar registro` para crear un archivo de texto de los resultados y colóquelo en el HijackThis Foros que lo interpreten.

- Los puertos 80 y 443 son puertos muy comunes para la navegación web. Si bien técnicamente el software espía puede usar estos puertos, es más probable que otras aplicaciones los usen con frecuencia, lo que significa que es poco probable que los use el software espía.

- Una vez que haya descubierto y eliminado el software espía, deberá cambiar las contraseñas de todas las cuentas que abra con su computadora; más vale prevenir que curar.

- Algunas aplicaciones móviles de Android que afirman eliminar el spyware pueden no ser confiables o incluso ser fraudulentas. El restablecimiento de fábrica es la mejor manera de garantizar que se elimine el spyware.

- El restablecimiento de fábrica también es una opción adecuada para eliminar el software espía de un iPhone, pero es muy poco probable que obtenga software espía a menos que haya descifrado su iPhone.

Advertencias

- Tenga cuidado al eliminar objetos desconocidos. Eliminar archivos de la carpeta `Sistema` en Windows puede causar daños a su sistema operativo, obligándolo a reinstalar Windows.

- Del mismo modo, tenga cuidado al eliminar archivos de su Mac usando la Terminal. Si cree que ha notado un proceso malicioso, primero investigue el archivo en Internet!

Artículos sobre el tema. "Sepa si tiene spyware en su computadora"

Оцените, пожалуйста статью

Similar

Popular